Skąd pochodzi Czerwony Kapturek? Jest starszy, niż się wydaje

26 kwietnia 2026, 09:22Korzenie Czerwonego Kapturka sięgają głębiej, niż większość z nas przypuszcza. Powszechnie znana wersja pochodzi od Charlesa Perraulta, który opublikował ją w 1697 roku we Francji – to on nadał dziewczynce charakterystyczny strój. Bracia Grimm wydali swoją wersję ponad sto lat później, prawdopodobnie czerpiąc bezpośrednio z tekstu Perraulta za pośrednictwem wykształconego hugenota.

Gra uczy Szekspira

1 maja 2007, 10:12Jeden z kanadyjskich uniwersytetów postanowił wykorzystać fakt, że dzieci lubią gry i spędzają całe godziny przed ekranem komputera. Jego pracownicy opracowali grę, której bohaterowie ścigają statkiem kosmicznym złodziei manuskryptu Szekspira.

Microsoft chce opatentować software'owe "znaki wodne"

25 czerwca 2007, 10:53Microsoft złożył wniosek patentowy na technologię zabezpieczania oprogramowania, którą określił mianem „znaku wodnego”. Jej zadaniem jest zwiększenie bezpieczeństwa programów umieszczanych w Sieci i sprzedawanych za jej pośrednictwem.

Kieszonkowy system operacyjny

3 października 2007, 17:57Twórcy systemu operacyjnego Linux zakończyli właśnie prace nad najnowszą dystrybucją Linuksa Puppy. Najnowsza wersja 3.0 zajmuje zaledwie 100 MB i uruchamiana jest z... pamięci flash.

Katar sienny chroni przed rakiem

24 grudnia 2007, 09:48Alergia jest przykrą dolegliwością, okazuje się jednak, że może chronić swoją "ofiarę" przed nowotworami trzustki (International Journal of Cancer).

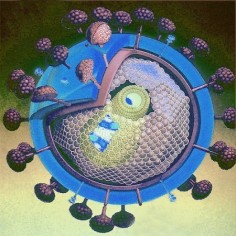

Grasicą w HIV

23 lutego 2008, 20:05Zespół badaczy z Instytutu Wirusologii i Immunologii Gladstone (GIVI) i Uniersytetu Kalifornijskiego odkrył terapię, która pomaga przywrócić produkcję limfocytów T u dorosłych zakażonych wirusem HIV.

Tysiące hoteli na jednej witrynie

28 kwietnia 2008, 11:30HotelCalculator.com to pierwsza polska porównywarka cen ofert noclegowych w Europie. Znajdziemy w niej dane z ponad 20 europejskich systemów rezerwacyjnych.

Ewolucja idzie na łatwiznę

22 lipca 2008, 00:03Jeden z głównych dogmatów biologii ewolucyjnej mówi o sukcesie osobników najlepiej dostosowanych do warunków środowiska. I choć w większości przypadków teza ta wydaje się być prawdziwa, na dłuższą metę ewolucyjny wyścig o przetrwanie mogą wygrać organizmy, którym do optymalnej adaptacji wciąż daleko.

Nie tylko na raka szyjki macicy

13 września 2008, 13:49Szczepionka Silgard, skierowana przeciwko wirusowi HPV, chroni przed rakiem pochwy i sromu. Odkrycie skłoniło amerykańskie władze do wpisania obu nowotworów na listę chorób, przed którymi chroni wspomniany lek.

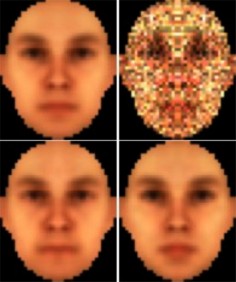

Czerwoni i zielone

9 grudnia 2008, 09:40Wygląda na to, że kobiety i mężczyzn można odróżnić nie tylko po budowie twarzy, ale także po kolorycie cery. Tytuł znanej książki Mężczyźni są Marsa, kobiety z Wenus da się więc spokojnie przekształcić w Mężczyźni są czerwoni, kobiety zielonkawe.